¨ Dépannage-Maintenance-Formation-Informatique ![]() Astuce info

Astuce info ![]() , Windows 8 : la sécurité dès le démarrage

, Windows 8 : la sécurité dès le démarrage

Windows 8 : la sécurité dès le démarrage du poste de travail

Auteur : Frédéric Hourdeau Catégorie : News Thème : Sécurité

Lors d'une conférence tenue aux TechDays 2013 (Journées Techniques Microsoft) consacrée au système d'exploitation, Microsoft a fait un tour d'horizon de ses nouvelles fonctions de protection :

- une évolution du pare-feu

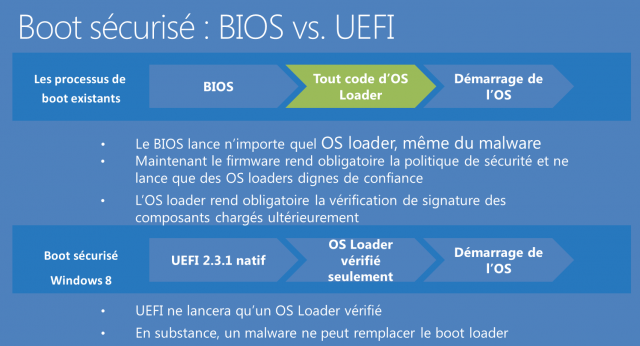

- l'utilisation d'UEFI successeur du BIOS

- le recours au chiffrement matériel et le contrôle d'accès.

Bernard Ourhanlian, directeur technique et sécurité chez Microsoft France précise « Notre objectif avec Windows 8 a été de renforcer la sécurité en l’intégrant dès le démarrage du poste de travail ».

Cela veut dire que le système d’exploitation est désormais en mesure de dialoguer avec des composants intégrés aux cartes mères et dédiés à la sécurité.

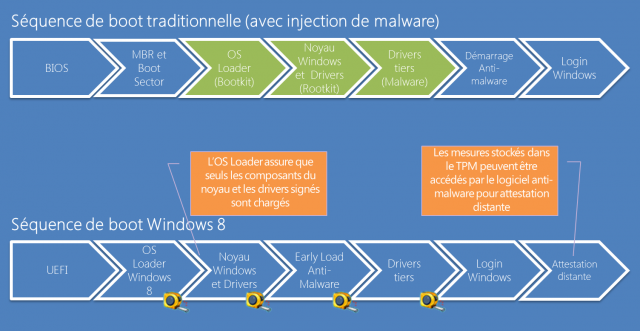

Les solutions de chiffrement de détection de codes malveillants entrent en action lors de l’initialisation du système. « Nous voulons, par exemple, protéger les postes de travail contre les rootkits (1) qui ont la particularité de se greffer au noyau du système pour se rendre invisibles par le gestionnaire de tâches et l’explorateur de fichiers », ajoute-t-il.

Microsoft s’appuie pour cela des technologies comme Bitlocker et Bittdefender ainsi que sur des modules matériel répondants aux spécifications du TCG (Trusted Computing Group).

(1) Un rootkit ( « outil de dissimulation d'activité » appelé parfois simplement « kit », est un ensemble de techniques mises en œuvre par un ou plusieurs logiciels, dont le but est d'obtenir et de pérenniser un accès (généralement non autorisé) à un ordinateur de la manière la plus furtive possible, à la différence d'autres logiciels malveillants. Le terme peut désigner la technique de dissimulation ou plus généralement un ensemble particulier d'objets informatiques mettant en œuvre cette technique

Une architecture autour d'UEFI, successeur du Bios

L’éditeur a repensé son architecture système autour d’UEFI (Universel Extensible Firmware Interface) qui n’est autre que le successeur du Bios. Avec lui, il est possible non seulement d’intégrer ces composants sécurité mais aussi d’aller plus loin dans les caractéristiques matérielles des machines. UEFI supportent par exemple des disques allant jusqu’à 2,2 To

Rappel : Qu'est-ce que le BIOS ? Comment accéder au BIOS ?

Le BIOS (Basic Input Output System) est un petit programme situé dans plusieurs types de mémoires différentes :

- une partie dans une mémoire ROM (Read Only Memory), cette partie est non modifiable (« boot block »).

- La deuxième partie du BIOS se situe dans une mémoire dont le contenu est modifiable (l'EEPROM). C'est cette partie que l'on modifie lorsqu'on parle de"flashage". (EEPROM= Rom que l'on peut modifier par impulsions électriques, d'où le terme flasher lorsque vous la modifiez).

- La troisième partie du BIOS se situe dans la mémoire CMOS (2), cette mémoire contient tous les paramètres du BIOS. Effacer cette mémoire est sans danger (lorsque l'on enlève la pile de la carte mère, on efface la mémoire CMOS), mais tous les paramètres du BIOS devront être reconfigurés.

Pour communiquer avec les périphériques matériels, un système d'exploitation utilise les pilotes. Il charge les pilotes (3) à chaque démarrage. Seulement comment charger un pilote de disque dur par exemple si celui-ci n'a pas été amorcé ? C'est en fait le rôle du BIOS. Le BIOS va charger tous les périphériques de base et effectuer un test du système. Cette phase de démarrage est appelée le POST (4) (Pre-Operating System Tests ou Power-On Self-Tests selon les écoles) : c'est l'ensemble des tests qu'effectue le BIOS avant de démarrer le système d'exploitation)

(2) Rappel : CMOS

CMOS = Complementary Metal Oxide Semiconductor : C’est un type de puce capable de stocker des informations et de les conserver même quand l'ordinateur est éteint. Leur contenu est maintenu par un faible courant électrique fourni par une pile. Ces mémoires peuvent être modifiées souvent sans dommage. Le BIOS vient lire des informations dans cette mémoire quand vous allumez l'ordinateur. Il y stocke également la date et l'heure et vient régulièrement les mettre à jour. Les mémoires CMOS sont plus lentes que celles utilisées pour le fonctionnement courant de l'ordinateur (la mémoire vive (RAM) est souvent de type DDRAM, SDRAM, EDO...). Les CMOS ont l'avantage de consommer peu de courant par rapport à leurs grandes sœurs.

(3) Un pilote informatique souvent abrégé en pilote quelquefois nommé de l'anglicisme "driver" est un programme informatique, destiné à permettre à un autre programme (souvent un système d'exploitation) d'interagir avec un périphérique. En général, chaque périphérique a son propre pilote. Sans pilote, l'imprimante ou la carte graphique par exemple ne pourraient pas être utilisées.

(4) Voici ce que le POST fait au démarrage :

• Il effectue un test du processeur en premier, puis vérifie le BIOS.

• Il va chercher à récupérer les paramètres du BIOS et va donc vérifier le contenu de la mémoire CMOS

• Il initialise l'horloge interne et le contrôleur DMA

• Il contrôle le bon fonctionnement des mémoires (vive et cache)

• Il vérifie les différents périphériques : carte graphique, disques durs, lecteurs de disquettes et CD-ROM. Si un problème survient, le BIOS donne la source du problème en fonction du nombre de bips qu'il émet.

• Il répartit les différentes IRQ et canaux DMA disponibles entre tous les périphériques

![]()

Voir nos News :

Facebook infecté, Apple infecté, maintenant au tour de Microsoft! - 23/02/2013

Google met en garde contre l'augmentation des tentatives de détournements de compte - 19/02/2013

Voir nos Astuces :

Le virus de la gendarmerie Nationale ? comment ça marche et pourquoi je l'ai attrapé ? - 20/02/2013

Unlock This Page To Continue! Par ransomware Survey - 31/01/2013

ExploitShield : Halte aux Exploites sur les sites WEB - 30/01/2013

La sécurité et vous - 12/09/2012